Les cybercriminels ne manquent pas d’ingéniosité. Ces derniers temps nous recevons régulièrement des messages d’utilisateurs qui nous informent avoir été appelés par des escrocs qui se font passer pour des collaborateurs de Microsoft. Attention : il s’agit dans tous les cas d’attaque de type hameçonnage (phishing). Voici quelques astuces pour éviter de se faire piéger par mail ou par téléphone.

1. Attention aux appels téléphoniques non sollicités !

Microsoft et ses partenaires ne vous appelleront jamais et ne factureront rien pour résoudre des problèmes informatiques. Si vous recevez ce type d’appels, soyez sur vos gardes ! Les escrocs vous proposent leur aide pour résoudre vos problèmes informatiques, et vous font croire qu’ils vous appellent du siège central de Windows ou de Microsoft. Ils vous demandent ensuite d’installer un programme afin qu’ils puissent prendre contrôle de votre ordinateur. Surtout ne suivez pas leurs instructions et raccrochez !

2. Reconnaissez un message de type hameçonnage ou un e-mail frauduleux

Un certain nombre de facteurs vous permettent de reconnaître un message de type hameçonnage ou un e-mail frauduleux :

- la proposition est (bien) trop alléchante ;

- vous êtes invité à communiquer vos données privées ou celles de votre compte ;

- le message comporte des coquilles ;

- l’adresse e-mail a un nom de domaine étranger comme someone@example.uk.com.

3. Supprimez tout e-mail suspect et n’y réagissez pas !

Les messages de type hameçonnage essaient d’obtenir vos données personnelles ou de l’argent via un e-mail. Ne réagissez jamais aux e-mails qui vous demandent d’envoyer des données privées ou les données de votre compte. Si l’expéditeur d’un e-mail vous est inconnu, ne cliquez jamais sur un lien d’un site web d’entreprise repris dans le corps du message. Il peut s’agir d’un site web falsifié. De même, n’ouvrez jamais une annexe dans un mail qui vous semble suspect. Si l’e-mail provient d’une entreprise, prenez contact par téléphone ou en ligne avec cette entreprise afin de vérifier que l’e-mail provient effectivement d’un de ses collaborateurs.

4. Notifiez tout abus !

En notifiant les e-mails non sollicités et les messages de type phishing, vous nous aidez à bloquer les expéditeurs de courriers indésirables. Bien que limité, l’effort en vaut très largement la chandelle ! Si vous avez une adresse Hotmail ou Outlook, allez sur Outlook.com, cliquez sur la flèche à côté de Courrier indésirable et choisissez message phishing. De cette manière, l’e-mail frauduleux est signalé à nos services. Si vous êtes appelé par une personne qui affirme travailler chez Microsoft, veuillez noter les coordonnées de l’appelant. Si vous êtes victime d’une arnaque, mentionnez-le directement à la police et déposez plainte auprès de la Federal Crime Unit.

5. Sécurisez votre ordinateur

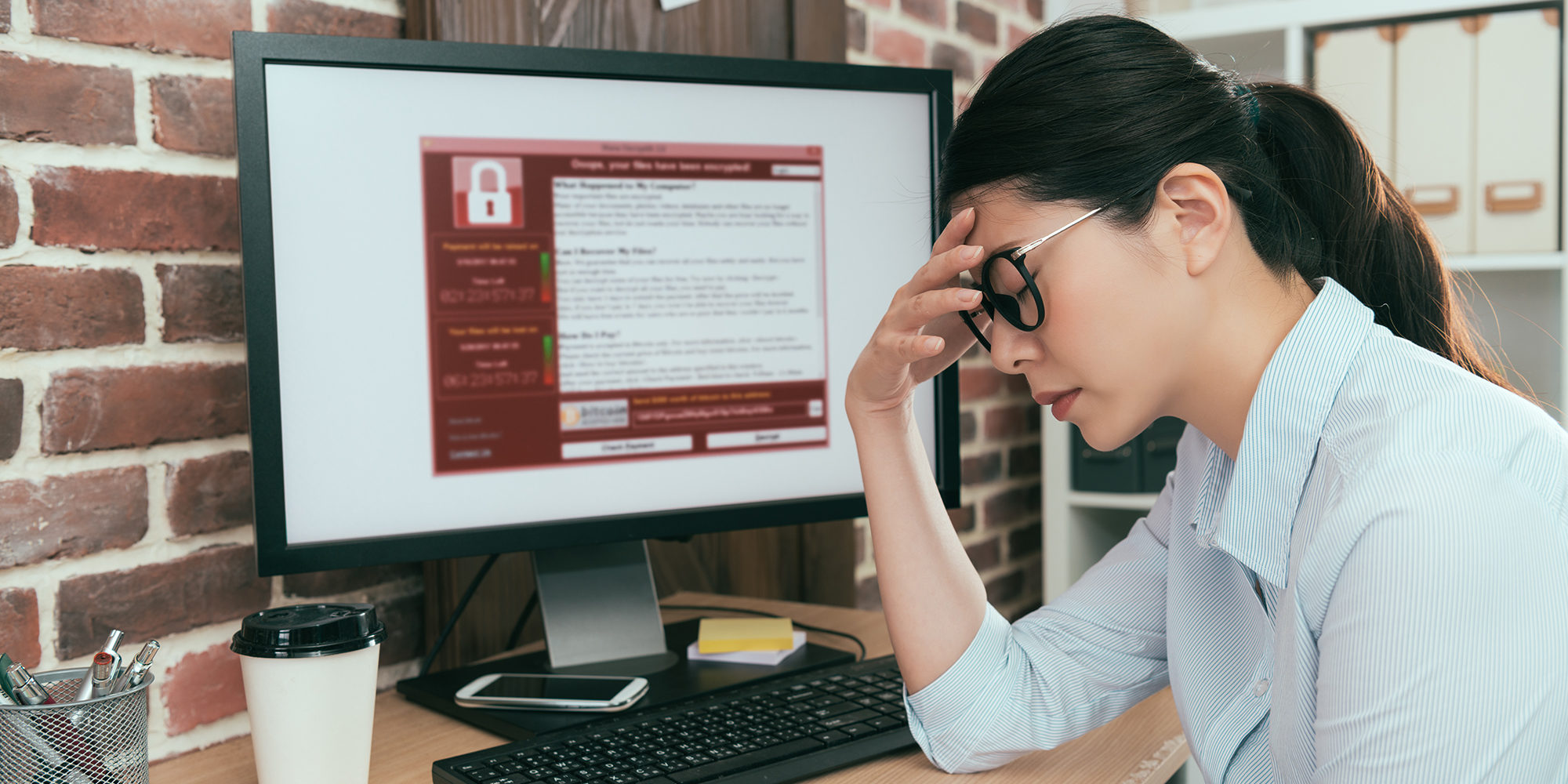

Avez-vous divulgué des informations sensibles ? Pensez-vous avoir peut-être installé d’éventuels logiciels malveillants ? Ou estimez-vous que vous avez autorisé l’accès à votre ordinateur à des personnes malveillantes ? Dans ces cas prenez immédiatement les mesures suivantes :

- modifiez tous les mots de passe possibles : ordinateur, compte e-mail, pc Banking, cartes de crédit, réseaux sociaux, etc. De préférence, à partir d’un autre ordinateur

- téléchargez et installez Microsoft Safety Scanner gratuitement sur votre ordinateur et exécutez une détection des logiciels malveillants

- utilisez un logiciel antivirus. Si vous avez Windows 8.1 ou Windows 10, un détecteur de virus gratuit est installé automatiquement : Windows Defender.

Si vous rencontrez des problèmes, vous pouvez toujours vous adresser 24h sur 24h au helpdesk online de Microsoft https://support.microsoft.com/fr-be et du lundi au vendredi de 8h00 à 18h00 contacter le numéro +32 2 503 31 13.